결제 주문서 사칭 악성 이메일 유포 주의 권고

□ 개 요

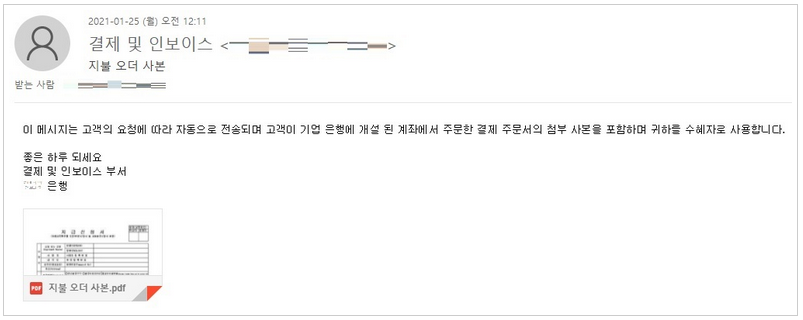

o '결제 및 인보이스'라는 제목의 악성 이메일이 유포되고 있어, 첨부파일 실행 또는 링크 클릭 시 주의 필요

□ 주요내용

o 공격자는 최근 국내 은행 등을 사칭하여 '결제 및 인보이스'라는 제목의 악성 이메일 유포하고, 첨부 파일 또는 링크를 클릭하도록 유도

- 악성코드가 포함된 파일을 첨부하여 위 사진과 같은 내용의 메일로 악성 이메일 유포

ㅇ 이메일에 첨부된 파일 실행 시 정보 유출 등의 피해 발생

□ 대응방안

o 출처가 불분명한 이메일 수신시 열람하지 않고 즉시 삭제

o 출처가 불분명한 이메일에 포함된 첨부파일 실행 또는 링크 클릭 금지

o 사용 중인 운영체제 및 백신은 최신 버전으로 업데이트

o 악성코드 감염 등의 피해 발생 시 한국인터넷진흥원에 즉시 신고

※ 'KISA 인터넷 보호나라&KrCERT' 홈페이지(krcert.or.kr/boho.or.kr) - 상담 및 신고 - 웜/바이러스 사고

IoT 장비(IP카메라, LTE모뎀 등) 초기 설정 계정 변경 권고

IoT 장비(IP카메라, LTE모뎀 등) 초기 설정 계정 변경 권고

피싱사기에 좋은 소재, 임금인상 이메일

피싱사기에 좋은 소재, 임금인상 이메일